Unglaublicher Spionageweg entdeckt: Daten aus Netzteil gestohlen

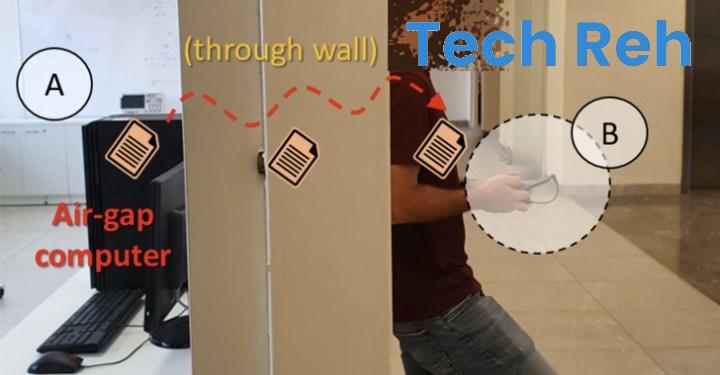

COVID-bit Eine neue Raid-Technik namens Computer oder System muss nicht einmal mit dem Internet verbunden sein. Diese neue Methode des Datendiebstahls, die auf physisch vollständig isolierte Systeme abzielt, erfasst die vom System ausgesendeten elektromagnetischen Wellen über einen Empfänger und führt den Vorgang aus.

COVID-bit Eine neue Raid-Technik namens Computer oder System muss nicht einmal mit dem Internet verbunden sein. Diese neue Methode des Datendiebstahls, die auf physisch vollständig isolierte Systeme abzielt, erfasst die vom System ausgesendeten elektromagnetischen Wellen über einen Empfänger und führt den Vorgang aus.Hinter diesem Pfad namens COVID-bit IsraelF&E-Leiter am Cybersecurity Research Center der Ben-Gurion-Universität im Negev und Leiter des Offensive-Defense Cyber Research Lab. DR. Mordechai Guri, „Informationen verbreiten sich durch die Luft mit einer Reichweite von mindestens 2 m vom isolierten Computer und können von einem Spion in der Nähe aufgegriffen werden.“sagte.

Wie funktioniert es?

Luftspalt bzw abstrahierte Computersysteme, meist Energieinfrastruktur, Regierung und militärische Bereiche in Umgebungen mit hohem Risiko eingesetzt. Aus diesem Grund sind die Systeme hier aus Sicherheitsgründen vom öffentlichen Internet bzw. Netzwerken isoliert.

Luftspalt bzw abstrahierte Computersysteme, meist Energieinfrastruktur, Regierung und militärische Bereiche in Umgebungen mit hohem Risiko eingesetzt. Aus diesem Grund sind die Systeme hier aus Sicherheitsgründen vom öffentlichen Internet bzw. Netzwerken isoliert.Um Daten von solchen Systemen zu stehlen, muss der Spion/Angreifer physisch auf das System oder das verwendete Netzwerk zugreifen und die Software einschleusen. Obwohl diese Angriffe sehr praktisch oder übertrieben erscheinen, ist bekannt, dass ein ähnlicher Vorfall in der iranischen Urananreicherungsanlage in Natanz stattgefunden hat.

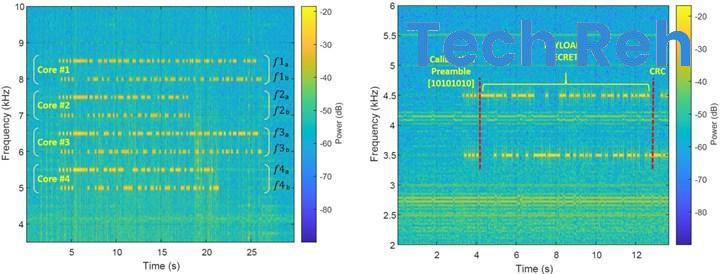

Forscher verwenden isolierte Computer, um Daten beim COVID-Bit-Angriff zu übertragen. Niederfrequenz-Netzteile(0-48kHz) Bänder verwenden. Die Forscher stellen fest, dass diese Frequenzwellen von den MOSFET-Komponenten bei der Umwandlung von AC-DC und DC-DC erzeugt werden. Eine spezielle auf dem System installierte Software kann die gezielten Informationen mit diesen sehr niedrigen Frequenzen exportieren. Daten abhängig von der Stärke der Frequenz mindestens 2 m kann sich über die Reichweite ausbreiten. Die gesendeten Frequenzen werden von einem Empfänger gesammelt, um die gewünschten Informationen zu erhalten. Die durchgeführten Tests erfolgen bei der maximalen Übertragungsgeschwindigkeit (1.000 bps), gültig für das Desktop-System. Ein 10-KB-Dokument wurde in 80 Sekunden übertragen.

Forscher verwenden isolierte Computer, um Daten beim COVID-Bit-Angriff zu übertragen. Niederfrequenz-Netzteile(0-48kHz) Bänder verwenden. Die Forscher stellen fest, dass diese Frequenzwellen von den MOSFET-Komponenten bei der Umwandlung von AC-DC und DC-DC erzeugt werden. Eine spezielle auf dem System installierte Software kann die gezielten Informationen mit diesen sehr niedrigen Frequenzen exportieren. Daten abhängig von der Stärke der Frequenz mindestens 2 m kann sich über die Reichweite ausbreiten. Die gesendeten Frequenzen werden von einem Empfänger gesammelt, um die gewünschten Informationen zu erhalten. Die durchgeführten Tests erfolgen bei der maximalen Übertragungsgeschwindigkeit (1.000 bps), gültig für das Desktop-System. Ein 10-KB-Dokument wurde in 80 Sekunden übertragen.Schutz vor COVID-Bit

Dadurch ist es möglich, Vorkehrungen zu treffen, obwohl COVID-bit beim Informationsdiebstahl einen ganz anderen Weg geht. Denn damit die vom Netzteil oder dem System ausgesendeten elektromagnetischen Wellen gezielt für Informationsdiebstahl gemacht werden können, muss zunächst eine Spyware auf dem System installiert werden. Folglich wird der Zugang zu den effektivsten Verteidigungsmitteln streng eingeschränkt.

Gleichzeitig wird empfohlen, Tools zu entwickeln/zu verwenden, die den Stromverbrauch überwachen und verdächtiges Verhalten des CPU-Kerns oder dessen Ursache erkennen können. Eine weitere Vorsichtsmaßnahme könnte darin bestehen, die CPU-Kernfrequenz zu sperren. DR. Diese Studie von Mordechai Guri und seiner Gruppe wurde auf arxiv.org veröffentlicht. Guri hatte jedoch zuvor enthüllt, dass Informationsdiebstahl auch durch die vom Kühlgebläse in Computern erzeugten Vibrationen erfolgen kann.